Guía para protegerte de los ataques ransomware

18/May/2021Consejos

Guía para protegerte de los ataques ransomware

18/May/2021Consejos

Entre algunos de los últimos ataques de ransomware más sonados, se encuentra el sufrido por el Servicio Público de Empleo Estatal en marzo de 2021, el ataque a la empresa The Phone House en el que amenazan con difundir millones de datos de clientes y empleados o el secuestro de la información de Acer, en el que pidieron el rescate más alto conocido hasta la fecha: 50 millones de dólares.

Los ataques de ransomware han aumentado un 2.000% desde el inicio de la pandemia

Con este proceso, el usuario no tiene posibilidad alguna de acceder a dichos archivos o sistema, de modo que el ciberdelincuente fuerza a la víctima a pagar un rescate para poder descifrarlo. Además, en los últimos ciberataques, los ciberdelincuentes aprovechan la intrusión en los sistemas para obtener información sensible con la que extorsionan a los usuarios.

El principal motivo que lleva a un ciberdelincuente a realizar este tipo de ciberataques, es básicamente el económico, bien de forma directa por parte de la víctima o bien porque obtiene información para venderla a empresas de la competencia u otros

ciberdelincuentes.

El económico es uno de los que tienen un mayor impacto, pues durante el tiempo que el sistema está cifrado, no es operativo.

Esto quiere decir que si, por ejemplo, se ha bloqueado el servidor de correo electrónico, la empresa carecerá de dicho servicio hasta recuperar el control de este.

No sólo perjudica a la empresa en lo meramente económico, también en el ámbito reputacional, legal y operativo.

su continuidad de negocio, pues en algunos casos la empresa tiene que parar hasta que el ciberataque se haya resuelto completo. La cuantía del rescate varía del sistema comprometido y la información que contiene, de modo que a mayor criticidad del equipo cifrado, mayor rescate e impacto tendrá para la empresa.

Una vez conocido el problema, muchas empresas se plantean pagar los rescates solicitados, algo totalmente desaconsejado por

expertos y prohibido en algunos países contra la prevención de blanqueo de capitales y financiación del terrorismo.

El pago del rescate no es ningún tipo de garantía, pues no hay certeza alguna que el ciberdelincuente libere los sistemas, ni que

los datos robados no acaben siendo publicados. De hecho, es muy recomendable realizar un análisis en todos los equipos para evitar que haya más equipos infectados. Éste es el caso de una empresa, que según indicó el Centro Nacional de Seguridad Cibernética de Reino Unido, pagó el rescate y sufrió el mismo ataque dos semanas después.

Según datos de Forbes , se estima que el incremento de ataques en 2020 (casi un 435% en comparación con 2019) supuso un coste de 20.000 millones de dólares en todo el mundo. Una cifra en crecimiento desde 2018, cuando este coste era de 8.000 millones de dólares

Líneas de actuación

Desde Sofistic, ponemos a vuestra disposición una serie de productos y servicios para minimizar los riesgos, prevenir infecciones y actuar lo más rápido posible ante un ataque de este tipo, consiguiendo reducir al máximo el impacto de uno de estos ciberataques. Algunas de las líneas de actuación son:

ATLANTIS SOC. Vigilancia 24/7

Monitorización desde nuestro Atlantis SOC: un centro de operaciones de ciberseguridad ubicado en dos continentes diferentes con el que ofrecemos un servicio de monitorización y respuesta de incidentes de hasta 24×7, con especialistas preparados para resolver cualquier incidente.

- Ubicado en centros de Panamá y España.

- Mayor eficiencia, evitando turnos nocturnos de baja productividad.

- La distribución en dos ubicaciones minimiza todo tipo de riesgos, como los meteorológicos, ataques masivos, catástrofes en puntos concretos, etc.

- Proporciona contacto cercano con los CSIRT / CERT según la ubicación del incidente. Ubicado en centros de Panamá y España.

Test de intrusión externo e interno

En estos tests, de forma similar a como actúa un ciberdelincuente, intentaremos obtener la mayor cantidad de información disponible de los equipos y aprovechar las vulnerabilidades para acceder a los sistemas de la empresa. Puede obtener más información visitando nuestra web.

Antivirus de próxima generación

Basado en comportamiento, este antivirus comprueba qué procesos son o no lícitos, en lugar de basarnos en una única base de conocimiento. Este nuevo enfoque resulta ser mucho más efectivo y ágil para luchar contra amenazas que incluso aún no se conocen.

Crowdstrike

- Prevención con Inteligencia artificial de amenazas avanzadas en endpoints

- Multiplataforma y visibilidad en tiempo real

- Protección combinada, basada en el comportamiento del usuario y la detección mediante firmas de malware

- Solución modular adaptable a las necesidades del cliente.

Inteligencia artificial para controlar la infraestructura de red

A medida que crecen las empresas, es más complicado poder controlar todo el perímetro tecnológico. Sólo mediante sistemas avanzados dotados de inteligencia artificial, aprendizaje automático y con capacidades de respuesta de forma autónoma, nos va a permitir controlar y minimizar los riesgos que encontremos en nuestra red.

Darktrace

- Inteligencia artificial y aprendizaje automático: Aprende en tiempo real la situación personalizada de cada empresa para adaptarse y mejorar su funcionamiento con el paso del tiempo ante nuevas amenazas.

- Detección de amenazas informáticas en tiempo real. Detecta todo tipo de ciberamenazas en el instante en que se producen.

- Protección avanzada del correo electrónico con Antígena Email: Identifica mensajes de email maliciosos que las herramientas tradicionales dejarían pasar. Es eficaz contra todos los ataques de email avanzados, incluyendo la ingeniería social. Implementación rápida y virtual.

Auditoría de ingeniería social y formación en ciberseguridad

No podemos olvidarnos que, en la mayoría de los ciberataques, los usuarios han sido partícipes de una manera u otra. Conocer el grado de concienciación y madurez en ciberseguridad de estos es vital para poder preparar planes de formación específicos. Encuentre más información en nuestra web.

Proteger y reforzar los dispositivos

En la línea de las últimas tendencias de ciberseguridad, se busca proteger todos los dispositivos que interactúan con la organización y con los que se acceden a los datos de esta, incluyendo a todos dentro de la malla de ciberseguridad de la empresa para que no existan interacciones sin protección. En muchas ocasiones los dispositivos que suelen quedar fuera de esta malla de seguridad son los teléfonos móviles con los que se accede al correo de la empresa y se visualiza incluso información confidencial.

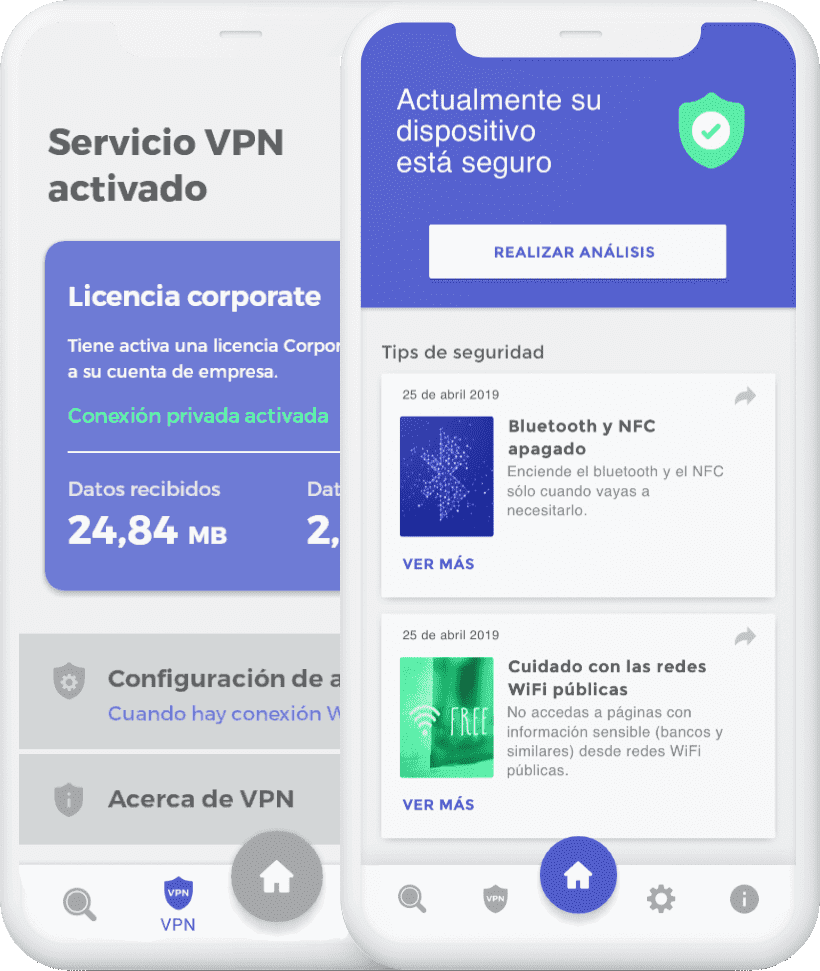

UareSAFE Mobile Threat Defense + VPN

- Protección de los móviles mediante el análisis de los riesgos más comunes en cada S.O, malware en Android y configuraciones inseguras en iOS.

- Detección contraseñas expuestas en brechas de seguridad de terceros.

- VPN de última generación de gran velocidad y seguridad.

Artículos Relacionados

Cómo enseñar seguridad en Internet para niños/as

Internet puede esconder diversos peligros para los menores. ¿No sabes cómo gestionar la ciberseguridad con niños/as? Te enseñamos aquí.

Confirmamos, tienes mucho que perder si te hackean el smartphone

¿Cuántas veces has escuchado frases como “No me preocupa la seguridad de mi , no hay nada de valor que me puedan robar”? Bueno, pues hoy en el Día Mundial de la Ciberseguridad, ha llegado el...

Protege las conexiones de tu móvil mediante VPN

Con el gran número de ciberataques que ocurren en dispositivos móviles hoy en día, es innegable que todos debemos instalar antivirus y otras medidas de seguridad adicionales para proteger nuestro móvil como antivirus u otras herramientas adicionales, pero ¿es...

0 comentarios