Consejos para evitar el hackeo en Twitter

16/Oct/2019Consejos

Consejos para evitar el hackeo en Twitter

16/Oct/2019Consejos

Aunque la mayoría de cuentas ya se han logrado recuperar, durante el tiempo que ha durado el hackeo han tenido un gran impacto y han sacado a relucir que la asignatura pendiente de España es la ciberseguridad.

El modus operandi utilizado en las cuentas hackeadas

Aunque no hay información oficial sobre cómo se han hackeado esas cuentas, o quién está detrás de estos actos, el modus operandi utilizado tras hackear las cuentas ha sido muy similar, excepto en la de atención al público de Correos.

- Tras hackear la cuenta se empiezan a publicar mensajes escritos en mayúsculas, dónde se separan con guiones, o se modifican las palabras que pueden generar una alerta en Twitter (M-U-E-R-T-E, MACH3TAZOS…).

- El mensaje contiene supuestas denuncias de corrupción y amenazas de muerte a políticos.

- Ninguna de las cuentas tenía la insignia azul de verificación en Twitter.

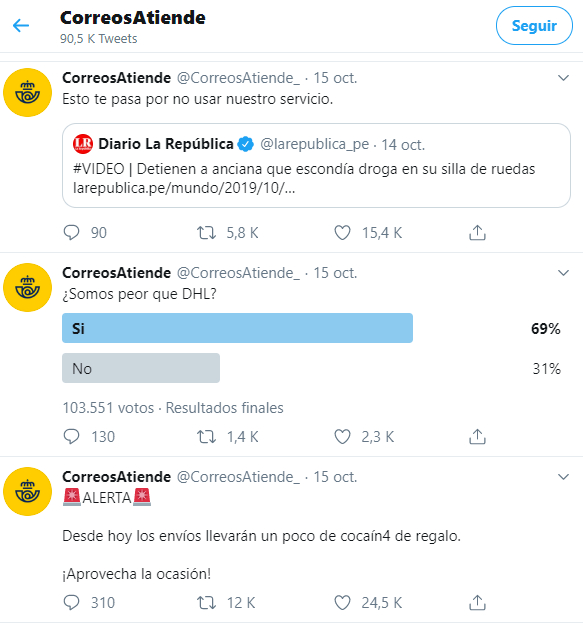

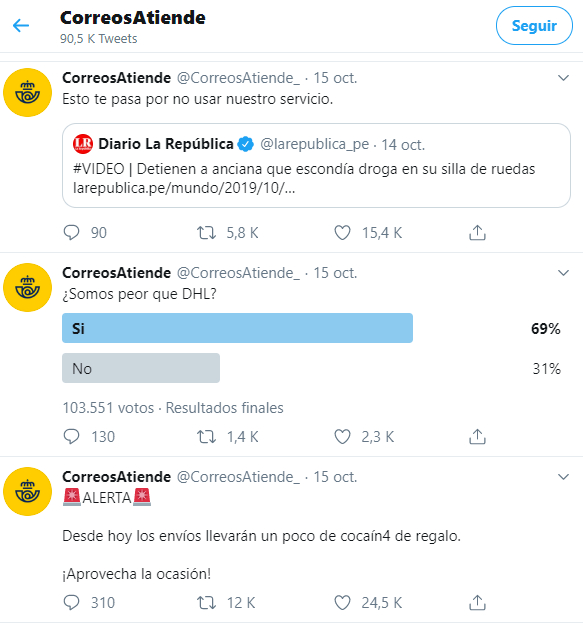

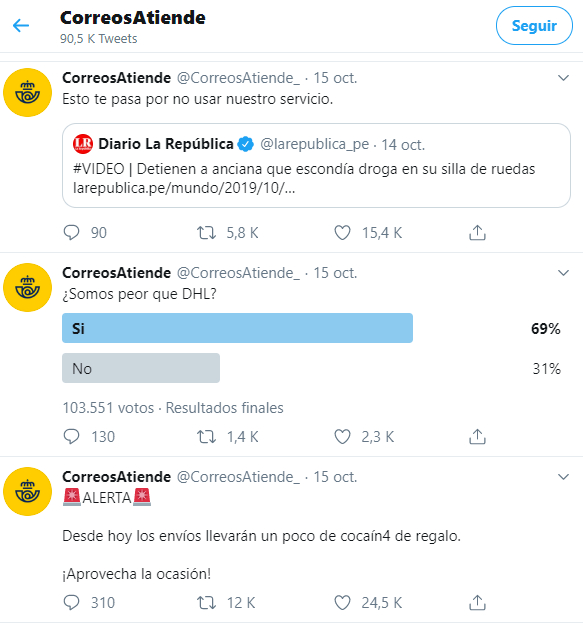

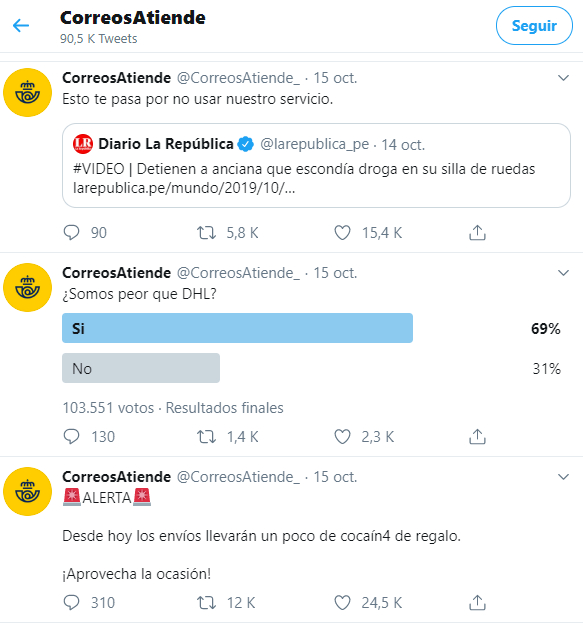

- En el caso de atención al público de correos los mensajes estaban enfocados en desprestigiar la marca hablando de un mal servicio, comparaciones, y envío de droga.

Para evitar estas situaciones es muy importante tener presente los siguientes consejos con los que podrás proteger tu cuenta.

Medidas básicas para evitar que te hackeen tu cuenta de Twitter

Aunque esto no te protegerá al 100% como veremos después, deberías tener configuradas adecuadamente una serie de configuraciones básicas para mantener tu cuenta segura:

Verifica si ya se ha comprometido tu cuenta

Mantén tu contraseña segura

- Crea una contraseña que tenga como mínimo 10 caracteres.

- Combina mayúsculas, minúsculas, números y símbolos.

- Utiliza una contraseña diferente para cada sitio.

- No uses información personal ni palabras comunes en la contraseña.

Autenticación de doble factor

No utilices una cuenta de correo conocida para acceder a la cuenta

Comprueba siempre que estás en twitter.com

5 métodos avanzados con los que te pueden hackear la cuenta de Twitter

Probablemente, dada la importancia de las cuentas institucionales que se han hackeado estos días, esas cuentas ya habían tomado las precauciones anteriores, pero aún así todavía existía la posibilidad de que les pudieran hackear la cuenta mediante otros métodos como los que explicamos a continuación:

Dando acceso a aplicaciones de terceros no confiables

Twitter permite, bajo tu consentimiento, dar acceso a aplicaciones de terceros, pero eso sólo lo debes hacer con aplicaciones en las que realmente confíes, pero si das acceso a Twitter a una aplicación malintencionada, esta podría utilizar tu cuenta sin tu consentimiento, aunque en principio no te la podría «secuestrar». Además, si unas de estas aplicaciones de terceros llega a ser vulnerada, podría servir como puerta de entrada para atacantes, por lo que también recomendamos reducir el listado de aplicaciones a las que das acceso a las imprescindibles, y no dar más permisos de los estrictamente necesarios.

Utilizando Ingeniería Social

La ingeniería social se basa en engañar a las personas de distintas formas (en muchas casos de formas muy elaboradas) para obtener acceso a los sistemas. En Twitter se han dado casos como el que nos cuenta en un vídeo la divulgadora científica Rocío Vidal, también conocida como “La gata de Schrödinger”. En el vídeo nos cuenta que los ciberdelincuentes se pusieron en contacto con ella mediante un mensaje privado desde una supuesta cuenta oficial de Twitter, aunque no tenía la insignia azul de verificación, por lo que esa cuenta era falsa. En el mensaje indicaba que había sido seleccionada para obtener la insignia azul, y tras la respuesta de ella le indicaron que le llegaría un sms con un código para verificar su identidad (aunque en realidad servía para reestablecer la contraseña). En cuanto ella envió el código a esa cuenta, los ciberdelincuentes lo utilizaron para obtener el acceso a su cuenta.

Estas cuentas para engañar a sus víctimas y que piensen que es real, lo que suelen hacer es tener un nombre relacionado con la acción a realizar como por ejemplo “Twitter verification”, comprar muchos seguidores para ganar credibilidad.

Utilizando Ingeniería Social

La ingeniería social se basa en engañar a las personas de distintas formas (en muchas casos de formas muy elaboradas) para obtener acceso a los sistemas. En Twitter se han dado casos como el que nos cuenta en un vídeo la divulgadora científica Rocío Vidal, también conocida como “La gata de Schrödinger”. En el vídeo nos cuenta que los ciberdelincuentes se pusieron en contacto con ella mediante un mensaje privado desde una supuesta cuenta oficial de Twitter, aunque no tenía la insignia azul de verificación, por lo que esa cuenta era falsa. En el mensaje indicaba que había sido seleccionada para obtener la insignia azul, y tras la respuesta de ella le indicaron que le llegaría un sms con un código para verificar su identidad (aunque en realidad servía para reestablecer la contraseña). En cuanto ella envió el código a esa cuenta, los ciberdelincuentes lo utilizaron para obtener el acceso a su cuenta.

Estas cuentas para engañar a sus víctimas y que piensen que es real, lo que suelen hacer es tener un nombre relacionado con la acción a realizar como por ejemplo “Twitter verification”, comprar muchos seguidores para ganar credibilidad.

Accediendo a tu correo electrónico o número de teléfono asociado a tu cuenta

El problema no tiene por qué estar necesariamente en tu cuenta de Twitter, si un ciberdelincuente tiene acceso a tu correo electrónico puede cambiar la contraseña de Twitter para robarte el acceso.

Mediante malware en tu equipo

Si el equipo desde el que accedes a tu cuenta de Twitter está infectado te podrán robar entre muchas otras cosas tu cuenta de Twitter, aunque también te podrán robar cuentas bancarios, información confidencial sobre la empresa, etc. por eso es importante que las empresas no cuenten simplemente con antivirus, sino con soluciones avanzadas completas para la protección de sus equipos.

A través de una red pública

Nunca debes conectarte a una red wifi sin contraseña y enviar datos sin ninguna protección, ya que cualquiera podría leer esos datos y robártelos. Si necesitas acceder a una red wifi sin contraseña, recuerda siempre contectarte a través de una VPN para cifrar tus datos.

¿Qué puedes hacer si te hackean la cuenta de Twitter?

Una vez llegados a este punto, lo más recomendable es contactar con Twitter para informarles y que te puedan ayudar, en el siguiente enlace puedes encontrar tota la información que necesitas:

Artículos Relacionados

Confirmamos, tienes mucho que perder si te hackean el smartphone

¿Cuántas veces has escuchado frases como “No me preocupa la seguridad de mi , no hay nada de valor que me puedan robar”? Bueno, pues hoy en el Día Mundial de la Ciberseguridad, ha llegado el...

Protege las conexiones de tu móvil mediante VPN

Con el gran número de ciberataques que ocurren en dispositivos móviles hoy en día, es innegable que todos debemos instalar antivirus y otras medidas de seguridad adicionales para proteger nuestro móvil como antivirus u otras herramientas adicionales, pero ¿es...

Las 25 contraseñas más usadas de 2022 destacan por bajo nivel de seguridad

Recientemente NordPass ha publicado el ranking de las contraseñas más usadas en 2022, donde podemos ver algunas como “password”, «123456» o “guest”. ¿Quieres ver el resto del listado?

0 comentarios