El spyware Exodus logra infectar a usuarios de IOS

9/Abr/2019Vulnerabilidades

El spyware Exodus logra infectar a usuarios de IOS

9/Abr/2019Vulnerabilidades

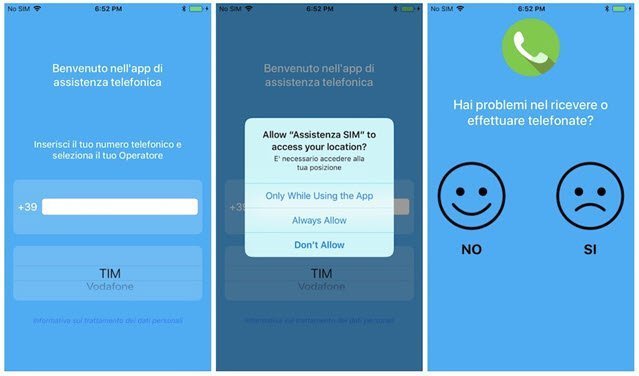

En IOS Exodus no es tan peligroso como su variante para Android, dónde puede obtener acceso a root en los dispositivos afectados. Aún así, en IOS puede robar contactos, fotografías, vídeos, notas de voz, e incluso su ubicación, sin que el usuario llegue a darse cuenta.

¿Cómo ha vulnerado Exodus la seguridad de IOS?

¿Cuál es el origen de Exodus?

En Android, Exodus puede tener acceso de root a los dispositivos afectados, por lo que puede ser mucho más peligroso.

¿Cómo evitar ser víctima de Exodus?

Tras el descubrimiento de este spyware, Apple revocó los certificados de empresa, evitando que las aplicaciones maliciosas se instalen en nuevos iPhones, y se ejecuten en dispositivos infectados con anterioridad.

Aún así, si eres usuario de iPhone y quieres evitar ser víctima de este tipo de ataques en el futuro, lo que debes hacer es instalar únicamente aplicaciones de la App Store, las cuales han pasado por el proceso de seguridad de Apple, y no confiar en aplicaciones externas.

Nunca sabes lo que podrían esconder las aplicaciones que no han pasado por el proceso de seguridad de Apple…

Artículos Relacionados

La NSA alerta sobre BlueKeep y hay más de un millón de equipos vulnerables

Las vulnerabilidad BlueKeep supone un riesgo mundial por la falta de aplicación del parche de seguridad, hasta el punto que la NSA ha emitido un comunicado.

Nuevas vulnerabilidades en Android

Nuevas vulnerabilidades solucionadas en Android: CVE-2019-1986, CVE-2019-1987, CVE-2019-1988

Vulnerabilidad de WPA2, pone en riesgo la mayoría de redes Wifi y los dispositivos que se conecten a estas.

Investigadores han descubierto un fallo de seguridad que podría afectar la mayoría de los dispositivos con conectividad WIFI (Dispositivos móviles, ordenadores, dispositivos IOT, etc).

0 comentarios